实战日记 | 天融信自适应安全防御系统有效阻断供应链攻击

来源:天融信教育

近年来,网络安全形势日益严峻,其中供应链攻击事件呈现指数级增长,越来越多的黑客将供应链攻击视为突破现有安全防御的最佳切入点,据研究机构Gartner预测,到2025年有45%的企业将会遭受供应链攻击。

1、什么是供应链攻击?

供应链攻击是指供应链发起的网络攻击,通过感染合法应用发送恶意软件来访问源代码、构建过程或更新机制,并通过供应链将攻击延伸至相关的合作伙伴和下游客户。

2、供应链攻击为什么如此危险?

通常被恶意代码感染的软件已通过受信任的供应商生成和发布,可以获得签名和认证,因此恶意代码以应用相同的信任和权限运行工作,并与业务软件进行频繁交互。

3、供应链攻击方式有哪些?

根据近两年发生的真实软件供应链攻击事件来看,入侵者采用的攻击方式包含系统后门、开源软件漏洞、云基础设施安全漏洞、供应商自有设备(BYOD)漏洞等方式。

不难看出,供应链攻击带来影响几乎是无限的,那么我们如何抵御供应链攻击呢?天融信建议在供应链合作中,企业应该遵循零信任原则,全面审核供应链产品与服务的安全,增加安全防护意识,另外扩展防护层次,加强对环境内部的检测和响应能力。

主机是承载业务系统与数据的重要载体,是攻击者入侵的最后重要靶标,因此需在主机部署具备安全闭环的入侵检测系统,实现事前可以主动发现风险,事中检测来自供应链的恶意文件和行为,事后对其攻击行为进行处置响应和策略优化。天融信通过自适应安全防御系统在主机侧搭建具备安全闭环的主机安全防护体系,融合自适应安全架构和CWPP核心理念,全面加强安全监控、安全分析和响应能力,帮助客户实现有效预测安全风险,精准感知安全威胁,快速阻断威胁入侵。

目前,天融信自适应安全防御系统已在多个实战场景中运用,接下来让我们来看看它的实战日记吧!

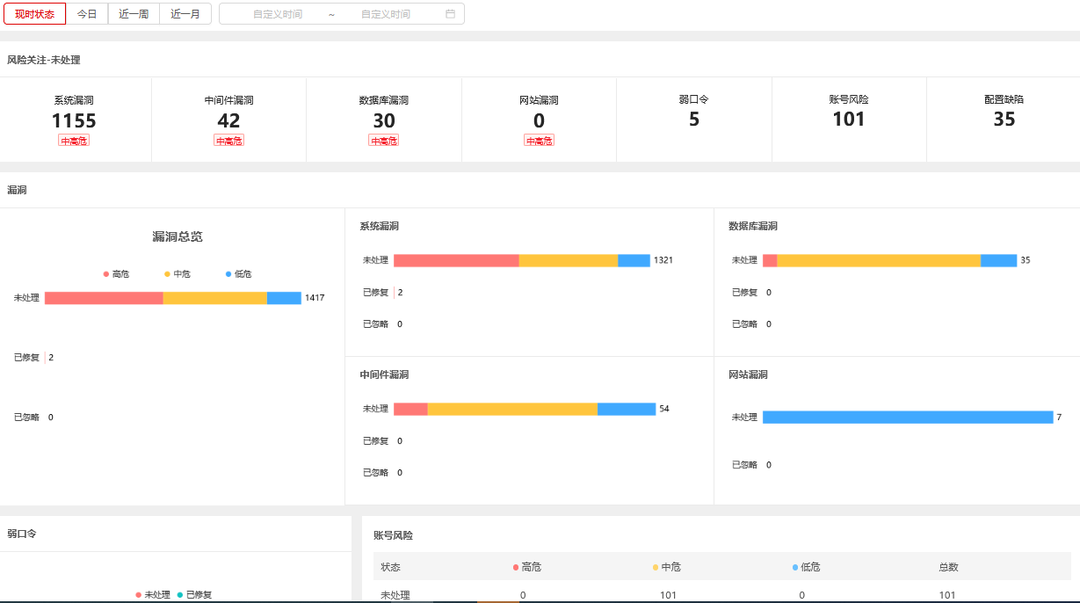

随后对全网主机发起深度巡检,发现了多个系统漏洞、数据库漏洞和中间件漏洞。

此时,突然监测到两台主机分别出现Webshell后门和暴力破解的告警!接下来是一场时间争夺战。

1分钟后,通过威胁监测对Webshell后门进行查杀,阻止进一步扩散。

2分钟后,锁定暴力破解事件影响范围。

1小时后,对受影响主机进行全面分析,最终确认此事件因某软件存在的漏洞引发,攻击者借此发起供应链攻击。随后天融信自适应安全防御系统对主机进行了安全加固,对恶意文件实时监控、端口扫描、反弹shell等入侵行为进行实时监控,并结合资产管理和风险发现能力,梳理恶意账号、弱口令、系统漏洞、应用漏洞等安全风险,有效助力事前安全加固,提升攻击门槛。

至此,安全人员通过具备安全闭环的天融信自适应安全防御系统成功阻止了这场供应链攻击行为。

扫描下方二维码

了解更多详情